在生命的旅程中,我们常常会遭遇无法预料的挑战,这些挑战考验着我们的意志和勇气。对许多人来说,陪伴至亲在抗癌的征途上是一段艰难而又无比珍贵的经历。我想通过这些日记,记录下我与父亲共度的两年半,那段艰辛而又充满爱的时光。这是一段关于坚韧、爱与失落的故事,也是我对父亲深深的怀念和珍视的见证。

2021/7/9

浑浑噩噩的一周过去。从第一次得知爸爸可能得肝癌,到今天,一周过去。颓废了一周,眼泪不知流了多少回。以此记为证,我要振作。

以此文记录我和爸爸一起抗癌的日子。

上周六,爸爸腰疼难忍。到人民医院想看看医生,无奈没有提前挂号,无医可看。到周日时终于看上医生,开单做了检查。肾脏和脊椎都没有问题,还以为只是小病。休息一下就好。

周一时还有一项检查,做了腹部彩超,发现了病灶。肝部有一块11cm*11cm的肿块。请省立医院的同学帮忙看了一下,她说大概率是癌。连忙带爸爸去省立做了核磁共振等一系列检查。在等待检查结果时,同学已提醒我要有心理准备。

周二下午,结果出来,确诊了。我看着报告哭成泪人。爸爸还不知道,我在爸爸面前还要保持镇定,但回到房间躺下后,眼泪不能自已。彻夜未眠。

周三,到医院取了报告。爸爸执意要看报告,知道瞒不了。一边看着,一家人抱在一起哭成一团。

在我眼里爸爸的身体还算硬朗,在这次腰疼之前,也没有任何症状。这样的打击突如其来。陪爸爸说了很多话,无非是鼓励之类的。但爸爸是个明白人,他自己知道肝癌的凶险,不停地和我说只有几个月的生命了。

到傍晚时,爸爸把房产证和保险单都交到我手上,神态还算镇定。但越是这样,我越是心疼。

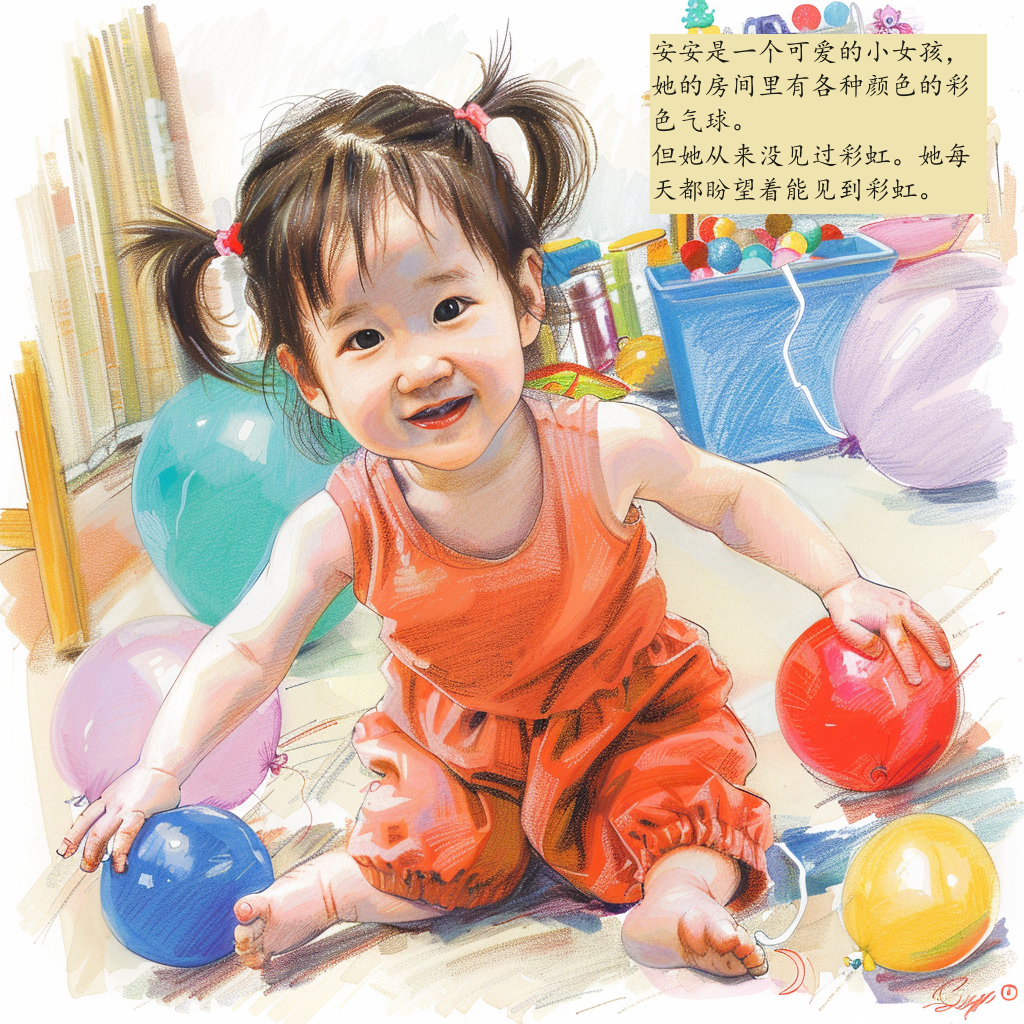

周四,把爸爸安顿住进了医院。我们着急,想请医生快点开始治疗。但医生说要先做检查,再请各科会诊治疗方案。我们还是得等。晚上带女儿和爸爸视频聊天,爸爸看到孙女很开心。但我知道他心里的苦涩。

本都规划好他的退休生活了,带孙女上幼儿园,教孙女识字画画。倒头来一场病把所有规划化为泡影。

周五,2021/7/9,也就是今天。本想去公司把耽搁的工作处理一下,到公司楼下,情绪又崩溃了。只能掉头回家。

现在是中午13:00,我开始写下这篇日记。我期待这个系列的日记能有个美好的结局。就算没有好的结局,也希望日记越长越好。

颓废一周时间了,我要振作。不光爸爸需要我,妻女也需要我。

后面还有很多挑战,要手术,要化疗,要陪护。这些都需要我,我不能倒下。

爸爸,加油!静待奇迹发生。

2021/7/17

本周各项检查的结果陆续出来。有一些不幸中的万幸:1)癌细胞没有转移和扩散。2)肿瘤包膜完整。方便手术。

严主任的看诊给了我们很大的信心。看诊完,爸爸给严主任敬了个礼。看得出,他找到了希望。

爸爸从消化内科转到的肝胆外科,准备手术。

在准备手术的几天里,好多亲友来看他,给了他鼓励。爸爸精神还不错。有些时候,感觉是他在给我信心。

2021/7/20

现在,爸爸正在手术室里,做右肝切除的手术。今天来了好多亲人。给了爸爸好多鼓励。

昨天医生给我们讲解手术方案,最好的和最坏的结果都讲了。最好的结果:就是切除右半肝后,没有任何癌细胞残留。我祈祷着好事能够在爸爸身上发生。

爸爸从小到大,吃的苦太多了。我希望幸运女神能够眷顾我们一次。

昨天爸爸写了一份遗嘱,爸爸说会好好治疗,写遗嘱是为了以防万一,毕竟手术都有风险。

在59岁的年纪,一个准备享受退休后天伦之乐的年纪,爸爸就写好了遗嘱。让我怎能不心疼。

2021/7/21

手术持续了6个小时,一做做到凌晨,从手术结果还说还算顺利。该切的都切了。

身上插满了管子回到病房。

亲戚们也一直在病房外坚守到了凌晨,甚至被护士长赶了好几次,都不愿意走。

2021/8/1

爸爸手术后恢复得挺快的。这周出院了。更确切地说,是被医生赶出医院的。医院床位很紧张,把床位资源留给最需要的病人。

出院后,对我们来说,最麻烦的是给爸爸的手术伤口换药。术后腹水多,出院的第一天,爸爸的腹水一次又一次地把伤口上的纱布浸湿。一天就换药了七八次。

在家附近,我们跑了4家社区卫生站。听到是大手术后的伤口,都不愿意上门服务,都怕承担风险。最后不得已,只能我们自己给爸爸换药。

今天出院第五天,腹水已经少多了,爸爸的精神不错。有空就看奥运会。

今天周末,把女儿抱给爸爸看。爸爸一个月没看到孙女了,开心得很。还是家里好!

医生说一个月后再进医院去,可能要做介入治疗。可能又要吃苦了,不管怎么样,先快乐一个月吧。

2021/8/21

爸爸连续低烧不退,我又开始担心了

2021/8/25

带老爸来复查,这次严主任说要做介入,看得出来,爸爸又沮丧了。

早该预想到,这病并不能这般顺利地治好。我已做好了打持久战的准备。

没有床位住院,等两天吧。

愿一切顺利。

2021/9/4

爸爸又住院了一个星期,今天出院了。这次住院主要是做了介入治疗。

做介入治疗前一天,隔壁床做相同手术的病友,疼得嗷嗷叫。把爸爸吓得够呛。

万幸的是,爸爸的治疗,不良反应并没有这么大。从手术记录来看,挺顺利的。

同病房的病友,基本上都是癌症,出院时相互问候,祝福活到百岁,很温暖。

最后马上离开医院时,在医院的走廊上,看到一位姐姐哭得撕心裂肺。能理解他,住到这个科室的人,或多或少都要考虑面对亲人的离开。人类在疾病面前,显得多么渺小。无论如何,希望她坚强。大家一起坚强,一起勇敢面对。

医生说两个月后复查。爸爸可以在家里好好休息一下、享受退休生活了。

因为肺部积液,出院时爸爸还插着个引流管,问题不大。两天后来拆管。

2021/11/6

这两个月爸爸过得挺好的,看起来与正常人也无异。每天散步15000步,比大多数年轻人的运动量都大了。真希望能一直这么好下去。

但是,最新的检查报告,发现了肺转移!

是我想得太简单了,癌症这个病,很难就这么顺利解决掉。

丢掉幻想,做好打持久战的准备。

2021/11/17

肺转移无疑了,接受现实。开始治疗。

医生给了靶向+PD1的治疗方案。了解到这是《治疗指南》推荐的一线方案,按此方案治疗。

爸爸看起来精神状态还不错,每天运动10000多步。不知道的人,完全看不出他是个病人。

不知他是不是只是在我面前装作坚强。至少,我在他面前,是装作坚强。

2022/01/06

今天复查,肺里的癌细胞还在继续进展。仑伐替尼+pd1的方案似乎没起到期望的作用。难过。预感今年的年会不好过了。

本来还期待靶向药能起作用,让肺里的瘤消下去。下周找严主任,可能得换个方案了。

2022/01/12

严主任给出了两种选择:1)激进一些,加一种靶向药吉非替尼,但是是没进入《指南》的,实验性质的,可能没效果,但也有可能有奇效。2)有一定概率癌细胞是假性进展,可以再观察一个月再看。春节临近,爸爸不想再折腾,也怕新靶向药的副作用。选择了继续当前的方案(仑伐替尼+PD1)一个月。

希望能过个好年。

2022/02/06

过年了!

这个年过得还不错,爸爸参加了很多聚会,除了有些忌口外,也没有什么不舒服的地方。

似乎在亲戚间达成了一种默契,不去触碰这个谁也不愿提及的话题。我也一样。就像没得病一样。

爸爸倒也开朗乐观,也几次听到他自己吹起了口哨。

今年我给家人们多包了红包,2021年,他们过得太辛苦了。

过年期间,我通过各种渠道收集了最新的癌症治疗进组实验的联系手段,也准备了几个可以远程问诊的专家的手段,以备将来不时之需。

2022/2/17

过完年后的第一次复查,肿瘤没有长大,保持原有的大小。算是有控制住。但异常凝血酶源还在翻倍地涨。

严主任说这个结果,还行,继续仑伐替尼+PD1治疗。

向爸爸提出到其它医院问问其它医生,爸爸不愿去。爸爸还是这么个怕麻烦的性格。

女儿长到1岁零4个月了,越发可爱。每周爸爸最开心的事就是和孙女玩。每次带女儿回家,爸爸都从家走到楼下来接,抱在怀里爱不释手。好温馨的场面。

2022/3/9

又到了复查的时候,祈求有个好结果。

2022/3/19

这次的复查,肺部的肿瘤有很小程度的长大,最大的有1.4cm,肝部没有复发。异常凝血酶源降了500。

当前的方案,算是有控制住肿瘤的进展。

希望耐药能来得晚一些,再晚一些。

2022/4/22

从查出肺转移至今,已经半年了。半年里,肺里最大的那个肿瘤,长大了2mm。

从患者的角度,当然是希望肿瘤能变小甚至消失。但是医生说,半年才长大2mm,算是控制得很好的了。

今天医生给爸爸换了个靶向药,换成多纳菲尼,也许是从防止耐药的角度来考虑吧。

加油啊,爸爸。保持乐观,过好当下。

2022/5/25

换药成多纳菲尼后,这一个月,副作用很大。爸爸消瘦了,头发也掉了很多,关节轮着疼。然而,甲胎蛋白和异常凝血酶原还是在噌噌往上涨。多纳菲尼对爸爸没什么效果。

今天医生改了方案:仑伐替尼+PD-L1,每个月2W+的药费。

希望PD-L1有效吧。如果钱能解决问题,卖房治病都值得。

2022/6/12

本周爸爸的身体差了很多,反复地发烧,身体也没什么力气。不知是不是PDL1的副作用。

但看的到孙女时候还是很高兴。

马上又要去检查了,希望PDL1能真的有效。

2022/7/3

出来石家出差了一个星期,这次检查的结果,并不太好。肺部的肿瘤有所控制,但肝部又有复发,肾部也有新的转移。

我是已经到石家庄了,爸爸的检查结果才出来的。爸爸在马上又要住院。我远在石家庄,有一种无力感,无能感。想做点什么,又不知道能做什么。

希望能早点回福州,陪一陪爸爸。

2022/7/10

我回福州了,爸爸这次住院时间不长,已经出院了。总共在医院的时间才不到48小时。

住院主要是做了介入手术,控制肝部和肾部的肿瘤。手术 还算顺利。出院后爸爸还是觉得手术部位能受,但又强撑着不吃止痛药。

今天带女儿回家了,爸爸难受都不能抱孙女。希望下周能好点。

医生推荐了新的方案,T+A,但是有点贵。爸爸有点舍不得。但我舍得,我还是出得起的。下次再去医院问问医生,这个方案的利弊。

2022/8/8

爸爸出院后的这一个月,恢复得还不错,精神状态好了很多。看不出像个病人。

医生认为PDL1虽然没有让肿瘤变小,但还算控制得住,暂时没有换药。

T+A的方案与当前的方案,医生也很难权衡出利弊。并不是越贵的药越好。

2022/9/5

这个月的的检查结果,有一些好消息。

肝部的新发肿瘤,比介入手术前小了,肾部的转移瘤,医生说,可能没有活性。

甲胎蛋白还在涨,但是异常凝血酶原有降低。

爸爸的精神状态还算好。

昨天回老家扫墓了,爸爸说明年也要给自己找基地了。好心酸,晚上睡不着觉,我真的无法想象没有爸爸的日子。

回老家和亲戚们聊天,爸爸说,如果他自己没生病,一家人的生活应该是很幸福富足的。

是的,确实是如此,我现在也多么希望爸爸没有生病。

不过,话说回来,在爸爸没生病之前,我们似乎也没感受到生活有多么的幸福。

身在福中之时,我们并不知福。幸福,还是要自己去寻找和体会。

2022/10/27

这次复查,异常凝血酶原降低了一半,肺部最大的的转移瘤缩小,肝部的复发瘤消失。

好久没有好消息了,总算给盼来了。开心。

但有不那么好的消息,医院里没有仑伐替尼了,得到外面的药店自费买。自费的话,进口药费用是无法承担的,换了国产的。国产药,别让我失望。

2023/1/10

爸爸刚刚经历了新冠阳康,一开始十分担心他有基础病会很难熬。结果万幸他的病程与大多人也都差不多,一个星期左右就康复了。

刚刚复查了一次。这次的结果太糟了。甲胎蛋白翻倍,异常凝血酶原翻3倍。但是从CT的MRI的结果看,肿瘤并没有太多的进展。爸爸沮丧了,我都不知道要怎么安慰他。

马上过年了,今年能过个好年吗?

2023/2/4

马上元宵节了,这个年,顺利地过了。大多数人从新冠中恢复过来,爸爸也一样,参加了几场聚会,精神状态还行。

最新的检查结果,甲胎蛋白和异常凝血酶原都升高了好多。我猜多半是耐药了,但又不敢和爸爸明说,怕他失去希望。

下周去找严主任,或许该换药了。

最近经常失眠,每每夜深人静时,我常常想起小时候与爸爸的点点滴滴,辗转反侧。可以预见,今年会挺难的。

加油啊,爸爸。

2023/3/12

是的,这次的检查又不理想,甲胎蛋白和异常凝血酶原还是长得很快。肺部和肾上的转移瘤,都有不同程度的增大。

针对肾上的转移瘤,明天开始做放疗。这是第一次做放疗,不知道情况会怎样。

加油吧。

2023/3/15

放疗了几次了,幸运的是没有出现原以为会有的副作用,爸爸的日常生活也没有受到影响。

陪父亲去了几次医院,在放疗区外等待的患者和家属们普遍低着头看着手机,就像来摔伤了来医院换药一样的平静。但我们互相都知道,走到个治疗室里的人,各有各的苦难。

最近公司里挺忙的,在公司里受的委屈也挺多的,每天急急忙忙的。医院的放疗室外的等待区,反而让我感到平静。癌症都面对了,公司里那点破事又算得了什么呢?

2023/5/1

最新的检查结果出来,肿瘤标志物都有一定的下降,放疗还是有效果。肾部的转移瘤缩小了,肺部的有一点增大。

爸爸的体力有点不行了,多走几步就累了,但生活还能自理。去药店领药,店员还说爸爸看起来不像患者,他还高兴了好一会儿。

刚刚过去的4月份,爸爸给自己挑好了墓地,我和他一起去买下来,算是了却爸爸一桩心事。他在为离开做准备了。

2023/5/21

刚刚过去了一周,爸爸肺里最大的转移瘤做了射频消融,医生说转移得太多了,做消融只是估息治疗,无法根治。

给自己降低一下思想负担吧。

2023/7/16

爸爸昨天在家里晕倒了。据爸爸说,当时早起没吃饭,走到客厅一阵眩晕就倒下了,砸坏了电风扇。

后来自己醒了。我估计是最近胃口不好导致的低血糖。

一个星期前,爸爸刚刚在协和医院做了粒子植入治疗,处理了肺部另一个较大的转移瘤。这次治疗是严主任的建议。

我现在也无法判断这是估息治疗还是真的有用。但处理掉大的转移瘤,也确实从心理层面降低了一些负担。

三月份的放疗后,爸的胃口都很差,饭量少了许多,这可能也是导致晕例的原因之一。

但我能做的真的很有限,每到夜深人静,这种无力感总会涌上心头。

2023/8/25

最新的检查结果,粒子植入治疗的效果还是很好,这是个好消息。

但另外一颗原来挺小的肿瘤迅速地长大了。还要再住院去做一次粒子植入。

爸爸现在很排斥住院,说了好几次今年不想再住院了。我心疼但也只能鼓励他不要灰心。

这颗转移瘤长得这么快,多半是PDL1和仑伐耐药了,协和医院的黄主任推荐了一种30万/年的换药方案,但不一定有效。

爸爸心疼钱,也怕那些严重的副作用,还在纠结要不要换。

2023/10/10

爸爸又住院了,这次不是因为肿瘤。是因为胃疼。

前两天做了胃镜,十二指肠有个很严重的溃疡。可能是仑伐替尼的副作用导致的。

困扰爸爸几个月的消化系统的问题总算找到病因了,做胃镜做得太晚了。

但也因为胃部的病,肺部的粒子植入治疗又要推迟了。

2023/11/5

今天我过农历生日了,家里给了我一个惊喜,刚到家,熊猫不走的熊猫就在给我跳舞。

对我这种社恐来说,有点尴尬,但还是很开心啊。

当然,最开心的是爸爸出院了。他10月份住院了两次。第一次因为胃病,第二次为了为肺部的转移瘤做了消融手术。一次消融了四颗,把爸爸折腾得够呛。

爸爸恢复得还行,虽然还没彻底恢复,但精神头还不错。

2023/12/13

上周开始,爸爸右下腹开始隐隐作痛。到上周末时甚至晚上都疼得晚不着。精神也差了好多。

我看着真的好揪心。

两个月前的腹部CT并没有什么异常,这两个月会有这么大的病情进展吗?

明天会去做腹部彩超和胃镜,希望能找出病因。

2023/12/15

检查结果出来,腹部并没有任何肿瘤复发的迹像。十二指肠的溃疡还没好,腹部的疼痛可能是十二指肠的溃疡引起的。

医生说了好多忌口,开了一些中药配合西花一起吃,爸爸要好好管住嘴了。

消化系统的毛病,多半是仑伐替尼的副作用。为了治肝癌,消化系统又遭罪了。

如果疼痛没好转,下周又要住院了。

2023/12/20

爸爸又住院了,被腹痛折磨了12天,每天精神很差,睡眠也很糟,希望在医院里能给他一些缓解。

但似乎未能如愿,消化科针对十二指肠的溃疡的治疗并没有缓解他的疼痛,同时做了好多检查,也又没有找出疼痛病因。

虽然在爸爸面前,我总是鼓励他保持信心,找到办法,但每每从医院出来,心中总会升起无力感。

我越发地担心失去爸爸了,这种让人恐慌的场景时不时冲进脑门,眼泪总在眼框里打转。

2024/1/5

12月份以来,爸爸的状态越来越差了,昨天已经走不稳路了,意识已不太清醒。也开始糊涂了。记不住做检查的时间,记不住有没有吃过饭

爸爸没生病前是多么聪明啊,现在怎么变成这样。

昨天晚上高烧41度,说了一些胡话。半夜挂急诊,也没查出原因,只开了一些退烧药。

2024/1/6

爸爸一早就双腿无力,在卫生间摔倒了,送到医院时休克了,送到抢救室急救。

现在生命体征暂时稳定。

医生诊断为,腹部的转移瘤侵犯十二指肠导致穿孔,消化道食物残渣流入腹部导致感染。原来所谓的十二指肠溃疡,实际上是转移瘤侵犯,之前所有的检查都没有提及这点。

医生让我做好最坏的准备了。因为感染严重,最好的药物可能也无法把感染压下来。

先把感染压下来,才有可能做进一步治疗。

浅浅睡下,突然一阵恐惧的感觉冲上脑门,一下子冲醒了。那种感觉,是一种不可思议的“非现实感”。

我好怕,好怕失去他。

2024/1/13

这一个星期,我不知道是怎么过来的。

爸爸的神智状态越来越差,70%的时间里是不认识我的。

一个不愿意接受又不得不接受的事实:爸爸已经处于临终状态了。

除了急诊科,省立医院没有其他科室愿意接收爸爸去到病房,只能一直在抢救室里。抢救室里24小时都是嘈杂的声音,病人和陪护都休息不好。但又无处可去。

医生说,如果三四天没把炎症压下去,就没什么希望了,现在七天了,还是看不到希望。

爸爸也好痛苦,止疼针注射的频率越来越高。看得我好难受。

我是不是该放手了?爸爸多活一天,就多痛苦一天。即使奇迹发生,生存质量肯定也无法得到保障。

2024/1/14

在市一医院找到了一个可以接收的病房,终于可以不用住在抢救室里了,住院环境可以好些了。

爸爸住院这段时间,得到了非常多亲友的支持和帮助:在医院陪护,值夜,甚至处理排泄物,如果没有他们的帮助,我肯定扛不过这段艰难的时间。我感受到有一个温暖的大家庭有多么重要。

是不是要考虑二胎了?

2024/1/18

这可能是我这辈子做出的最艰难的决定吧,放手了,带爸爸回家。

在家里陪爸爸走最后一段路吧。

从1/6到今天,感染指标未见改善,又比入院之前新增了肺部的感染,CT显示整个肺部都白了。身上都插满了管子,不能说话。

在医院里打了安定,爸爸一直在沉睡,他应该感受不到痛苦。回家后,待安定的药效过后,希望他不要有太大的痛苦。

为了安定药过后,爸爸能好受一些,今天与省立的宁养院取得了联系,他们可以提供一些临终关怀和止痛药的服务。服务很周到,态度很耐心。对于临终病人家属来说,宁养院的支持给了我们些许安慰。

2024/1/19

今天,爸爸永远地离开了我。

爸爸走的时候没什么痛苦,很安详,甚至准备好的止痛药都没用上,这给了我些许安慰。

人生这趟列车,很少人能够从开始陪伴我们一直到最后。爸爸到站了,先下车了。离别的车站,让人伤感,但也只能挥挥手,道一声珍重,感谢36年的养育和陪伴。我会永远怀念这段36年的旅程。